一、引言

在互联网安全领域,CC攻击和洪水攻击是两种常见的网络攻击方式。这两种攻击方式具有极高的破坏性和危害性,对个人、企业乃至国家的信息安全都构成了严重威胁。因此,了解这两种攻击的原理和特点,并采取有效的防范措施,对于保障网络安全具有重要意义。本文将详细介绍CC攻击与洪水攻击的原理及特点,并探讨其防范措施。

二、CC攻击概述

CC攻击,即Challenge Collapsar攻击,是一种利用大量合法的请求来填充服务器资源,从而使得服务器无法正常处理其他合法请求的攻击方式。这种攻击通常针对网站的服务器进行,通过发送大量的伪造请求来消耗服务器的资源,导致服务器无法正常响应。CC攻击的原理并不复杂,但其效果却是非常明显的。它能在短时间内迅速耗尽服务器的资源,使网站无法正常运行。

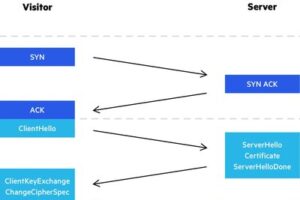

三、洪水攻击概述

洪水攻击(Flood Attack)是一种利用大量的网络流量来淹没目标系统的攻击方式。通过生成大量的数据包或其他网络流量,使得目标系统在处理这些流量时产生压力和负担,从而影响其正常工作。洪水攻击可以针对网络设备、服务器或应用程序进行,其目的通常是使目标系统无法正常处理其他合法流量或响应。

四、CC攻击与洪水攻击的特点

CC攻击和洪水攻击都具有以下特点:

1. 大量性:这两种攻击都依赖于大量的请求或流量来实现其目的。

2. 隐蔽性:由于请求或流量的来源可能来自多个不同的IP地址,因此很难追踪到具体的攻击源。

3. 针对性:这两种攻击都针对特定的目标进行,如特定的网站或服务器。

4. 破坏性:如果防护不当,这两种攻击都可能导致目标系统瘫痪或无法正常工作。

五、CC攻击与洪水攻击的防范措施

针对CC攻击和洪水攻击的防范措施主要包括以下几个方面:

1. 部署防火墙和入侵检测系统(IDS)

部署防火墙和IDS是防范网络攻击的基础措施。防火墙可以过滤掉来自外部的非法请求,而IDS则可以对网络流量进行实时监控和分析,及时发现并阻止异常流量。对于CC攻击和洪水攻击,可以配置防火墙和IDS的规则,以识别并拦截大量的伪造请求或异常流量。

2. 限制并发连接数

CC攻击常常通过大量的并发连接来消耗服务器资源。因此,可以通过限制服务器的并发连接数来降低CC攻击的效果。这可以通过设置服务器的并发连接数限制或使用专门的工具来实现。此外,还可以使用负载均衡技术将流量分散到多个服务器上,以减轻单台服务器的负担。

3. 使用验证码和人机验证技术

为了避免机器人等自动化工具发送大量伪造请求,可以使用验证码和人机验证技术来过滤掉这些非法请求。这种方法可以有效降低CC攻击的效果。同时,还可以通过分析用户行为、IP地址等信息来识别并拦截异常请求。

4. 升级服务器硬件和网络设备

为了提高服务器的性能和承载能力,可以升级服务器硬件和网络设备。这包括提高服务器的CPU、内存等硬件配置以及增加带宽等网络资源。这样可以在一定程度上提高服务器的抗击能力,降低被CC攻击和洪水攻击的影响。

5. 安全培训与应急响应计划

对员工进行网络安全培训,提高他们对CC攻击和洪水攻击的认识和防范意识。同时制定应急响应计划,以便在发生网络攻击时能够迅速响应并采取有效措施进行应对。这包括隔离被攻破的系统、恢复数据、追踪并起诉攻击者等步骤。

六、结语

本文详细介绍了CC攻击与洪水攻击的原理及特点,并探讨了其防范措施。在网络安全日益重要的今天,了解并采取有效的防范措施对于保障网络安全具有重要意义。关键词:CC攻击、洪水攻击、防范措施、网络安全、抗击能力、应急响应计划。