一、UDP攻击概述

随着网络技术的不断发展,网络安全问题越来越受到人们的关注。在网络攻击手段层出不穷的情况下,UDP攻击作为一种常见的网络攻击方式,越来越受到网络安全专家的重视。UDP攻击是指利用UDP协议的特性,向目标主机发送大量数据包,从而占用目标主机的网络资源,导致目标主机无法正常响应其他请求,甚至导致系统崩溃。UDP攻击的特点是攻击流量大、攻击速度快、攻击成本低,因此对于UDP攻击的防范尤为重要。

二、UDP攻击的原理

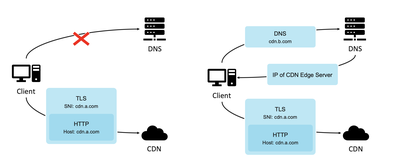

UDP协议是一种无连接的传输协议,不需要建立连接,不需要进行数据包的确认和重传,因此传输速度快,但是不可靠。UDP攻击利用了UDP协议的这些特性,向目标主机发送大量的UDP数据包,这些数据包通常是伪造的IP地址和端口号,目标主机无法识别这些数据包的来源和目的,因此只能将这些数据包接收并处理。如果攻击者发送的数据包足够多,目标主机就会因为处理不过来而崩溃。

三、UDP攻击的类型

UDP攻击有很多种类型,下面介绍几种常见的UDP攻击类型:

1. UDP Flood攻击:UDP Flood攻击是指攻击者向目标主机发送大量的UDP数据包,占用目标主机的网络带宽和系统资源,从而导致目标主机无法正常响应其他请求。UDP Flood攻击是UDP攻击中最常见的一种类型。

2. DNS Query Flood攻击:DNS Query Flood攻击是指攻击者向目标DNS服务器发送大量的DNS查询请求,占用DNS服务器的网络带宽和系统资源,从而导致其他用户无法正常访问DNS服务器。

3. NTP Amplification攻击:NTP Amplification攻击是指攻击者向目标主机发送大量的NTP数据包,通过伪造源IP地址和端口号,使目标主机向攻击者指定的服务器发送大量的响应数据包,从而占用目标主机的网络带宽和系统资源。

四、UDP攻击的防范

针对UDP攻击,可以采取以下几种措施进行防范:

1. 限制UDP流量:通过配置防火墙或流量控制设备,限制UDP协议的流量,避免攻击流量占用过多的网络带宽。

2. 限制同时打开的UDP连接数:通过修改操作系统或应用程序的配置,限制同时打开的UDP连接数,避免攻击者通过大量伪造的IP地址和端口号占用过多的系统资源。

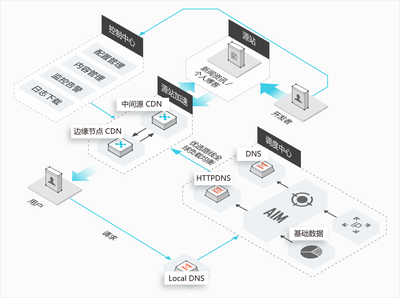

3. 采用防御设备:采用专业的防御设备,通过深度学习和机器学习算法,对UDP攻击进行有效的识别和过滤,避免攻击流量进入内部网络。

4. 定期更新系统补丁:及时更新操作系统的补丁,避免攻击者利用已知漏洞进行攻击。

五、总结

网络安全是企业健康运行的必要条件,UDP攻击作为一种常见的网络攻击方式,越来越受到人们的关注。通过采取限制UDP流量、限制同时打开的UDP连接数、采用防御设备、定期更新系统补丁等措施,可以打造安全稳定的网络环境,保护企业数据和信息安全。

更多和”UDP攻击“相关的文章

咨询在线QQ客服

咨询在线QQ客服