**DDOS攻击的深度剖析与SCDN防护实践**

一、引言

随着互联网的普及,DDOS攻击已经成为网络安全领域的一大难题。DDOS攻击是一种利用大量合法的网络请求,使得目标服务器无法正常处理合法用户的请求,从而使其服务瘫痪的攻击方式。面对这种攻击,我们需要深入了解其原理,以便采取有效的防护措施。

二、DDOS攻击原理及分类

1. 原理:DDOS攻击通过大量合法的网络请求,使得目标服务器资源耗尽,无法正常处理合法用户的请求。攻击者通常利用一些特殊工具,如僵尸网络、分布式拒绝服务(DDoS)攻击软件等,对目标服务器发起攻击。

2. 分类:根据攻击方式的不同,DDOS攻击可分为基于TCP协议的洪水攻击、基于UDP协议的洪水攻击、应用层攻击等。不同类型的攻击方式,需要采用不同的防护策略。

三、SCDN防护实践

1. 增强服务器的安全配置:首先要确保服务器的防火墙配置合理,限制不必要的端口和服务的访问。同时,要定期更新服务器的系统和软件,以防止漏洞被利用。

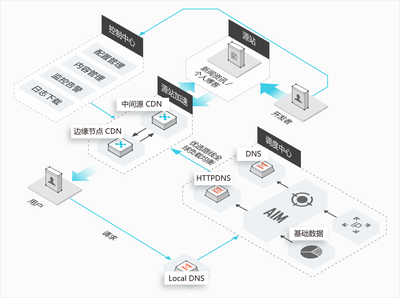

2. 部署DDoS防御设备:采用专业的DDoS防御设备,如流量清洗中心、防DDoS网关等,可以有效抵御DDOS攻击。这些设备通常具有强大的流量清洗能力和丰富的安全规则,能够识别并过滤掉大部分的攻击流量。

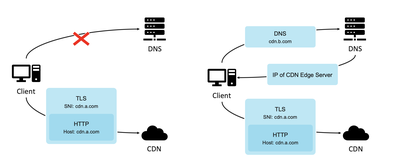

3. 流量清洗:流量清洗是DDoS防护的重要手段,通过建立安全策略,将正常的流量引导至清洗中心,而将攻击流量阻断在互联网上。同时,通过流量分析,可以识别出攻击源的位置,以便进行封禁。

4. 分布式拒绝服务(DDoS)防御:对于大规模的DDoS攻击,需要采用分布式防御策略。通过部署多个节点,形成分布式防御网络,可以有效地分散攻击流量,减轻单个节点的压力。

5. 用户行为分析(UBA):UBA是一种有效的安全解决方案,通过对用户行为的分析,可以识别出异常行为和恶意流量。在DDOS防护中,UBA可以用于发现并阻断针对应用的攻击。

6. 实时监控与响应:建立完善的监控体系,对网络流量进行实时监控,及时发现异常流量并采取相应的措施。同时,建立高效的响应机制,在发现攻击时能够迅速响应,减轻攻击影响。

四、总结

DDOS攻击是网络安全领域的难题,需要我们深入了解其原理和分类,采取有效的防护措施。通过增强服务器的安全配置、部署专业的DDoS防御设备、采用流量清洗和分布式防御策略、用户行为分析以及建立实时监控与响应机制等手段,我们可以有效地抵御DDOS攻击,保障网络的安全。

更多和”深度剖析“相关的文章

咨询在线QQ客服

咨询在线QQ客服