一、引言

在互联网的浩瀚海洋中,网络安全问题日益突出。CC攻击作为网络攻击的一种形式,因其强大的流量洪流攻击特性,已经成为众多网站安全的一大威胁。本文将深入解析CC攻击的原理、方式以及如何识别和防御这种攻击,以帮助读者更好地保护自己的网络空间。

二、CC攻击解析

CC攻击,即Challenge Collapsar(挑战坍塌)攻击,是一种基于HTTP协议的流量攻击方式。攻击者通过大量伪造的请求,向目标服务器发送大量无效的请求数据包,造成服务器资源耗尽,从而使得服务器无法正常处理合法的请求。这种攻击方式具有高隐蔽性、高效率性等特点,对网站的正常运行造成极大的影响。

三、CC攻击的原理

CC攻击的原理主要基于两个方面的因素:一是利用HTTP协议的缺陷,二是利用服务器资源的有限性。攻击者通过伪造大量的请求数据包,模拟多个用户的并发访问,使得服务器在处理这些无效请求时消耗大量的CPU、内存等资源。当服务器的资源被耗尽时,就无法正常处理合法的请求,从而导致网站无法正常运行。

四、CC攻击的方式

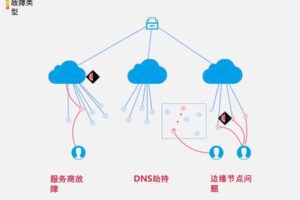

CC攻击的方式多种多样,常见的有以下几种:

1. 代理CC攻击:攻击者通过使用大量的代理服务器,伪装成多个用户进行并发访问,从而发起CC攻击。

2. 混合CC攻击:结合其他类型的网络攻击方式,如DNS劫持、钓鱼等,进行混合攻击。

3. 变异CC攻击:通过不断改变请求数据的特征和内容,以避免被安全系统检测和识别。

五、如何识别CC攻击

识别CC攻击需要一定的网络知识和经验。以下是一些常见的识别方法:

1. 观察流量特征:通过分析网络流量数据,可以发现CC攻击的特征,如大量的并发连接、异常的流量峰值等。

2. 监控服务器资源:通过监控服务器的CPU、内存等资源使用情况,可以及时发现资源异常消耗的情况。

3. 日志分析:分析服务器的访问日志和错误日志,可以发现大量的无效请求和错误请求。

六、如何防御CC攻击

防御CC攻击需要综合运用多种技术手段和策略:

1. 增强网络安全防护意识:加强网络安全宣传和教育,提高员工对网络攻击的防范意识。

2. 部署防火墙和入侵检测系统:在服务器上部署防火墙和入侵检测系统,对进入服务器的流量进行过滤和检测。

3. 限制并发连接数:设置合理的并发连接数限制,避免过多的无效请求导致服务器资源耗尽。

4. 使用负载均衡技术:通过使用负载均衡技术,将访问请求分散到多个服务器上处理,减轻单台服务器的压力。

5. 定期更新和升级系统软件:及时修复系统漏洞和安全漏洞,提高系统的安全性和稳定性。

6. 建立安全备份和恢复机制:定期备份重要数据和文件,建立完善的备份和恢复机制,以应对可能出现的意外情况。

七、结语

CC攻击是互联网时代的一大安全隐患。通过对CC攻击的深入解析和防御策略的研究,我们可以更好地保护自己的网络空间安全。只有不断提高自身的网络安全意识和技能水平,才能有效应对各种网络威胁和挑战。让我们共同努力,为互联网的安全与稳定贡献自己的力量!