一、引言

在当今数字化和网络化的世界中,网络通信已成为人们日常生活和工作中不可或缺的一部分。然而,随着网络技术的快速发展和普及,网络安全问题也日益突出。TCP(传输控制协议)作为网络通信的核心协议之一,经常成为攻击者的目标。TCP防护技术是保护网络通信免受攻击的重要手段,对于维护网络安全和保障信息传输的可靠性具有重要意义。本文将深入探讨TCP防护的原理、技术、应用及发展前景。

二、TCP协议概述

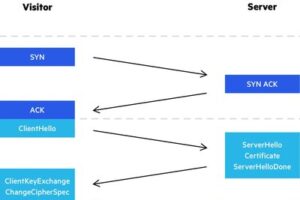

TCP是一种面向连接的、可靠的、字节流的传输层通信协议。它为应用程序提供了端到端的通信功能,能够确保数据传输的完整性、顺序性和可靠性。TCP协议通过建立连接、数据传输和连接终止三个阶段来实现通信过程。在建立连接阶段,TCP通过三次握手过程确保双方通信的可靠性;在数据传输阶段,TCP采用窗口机制进行流量控制,确保数据的可靠传输;在连接终止阶段,TCP通过四次挥手过程来释放连接资源。

三、TCP攻击及其危害

随着网络攻击手段的不断升级,针对TCP协议的攻击也日益增多。常见的TCP攻击包括SYN洪水攻击、RST攻击、FIN等待攻击等。这些攻击利用TCP协议的漏洞和弱点,对网络通信进行干扰和破坏,导致网络通信中断、数据丢失、系统崩溃等严重后果。例如,SYN洪水攻击通过发送大量伪造的SYN包来耗尽服务器的连接资源,导致正常用户无法建立连接;RST攻击通过发送伪造的RST包来中断正在进行的TCP连接,导致数据传输中断;FIN等待攻击则利用TCP连接的特性,使系统长时间处于FIN_WAIT状态,占用系统资源并降低系统性能。

四、TCP防护技术

针对TCP攻击,需要采取一系列的防护技术来保护网络通信免受攻击。常见的TCP防护技术包括以下几种:

1. 防火墙技术:防火墙是网络安全的第一道防线,可以通过设置访问控制策略来阻止未经授权的访问和攻击。针对TCP协议的防火墙可以检测并过滤掉恶意包,防止TCP攻击对网络通信的影响。

2. 入侵检测与防御系统(IDS/IPS):IDS/IPS是一种主动的安全防护技术,可以对网络流量进行实时监控和分析,检测并阻止潜在的攻击行为。针对TCP协议的IDS/IPS可以检测到各种TCP攻击行为,并进行实时告警和阻断。

3. 访问控制列表(ACL):ACL是一种基于规则的策略管理工具,可以根据设定的规则对进出网络的数据包进行过滤和控制作出允许或拒绝的动作以实现对TCP流量访问控制防止潜在恶意包从数据层面就达到对系统访问层面的威胁达到一定的防御目的;通过这些访问控制规则的配置能够阻止未经授权的访问行为并对特定端口和IP地址进行控制;在TCP连接建立过程中进行认证和授权管理从而确保连接的安全性。

4. 负载均衡技术:负载均衡技术可以将网络流量分散到多个服务器上进行处理以提高系统的可靠性和性能。在TCP防护中,负载均衡技术可以用于抵御SYN洪水等攻击通过将流量分散到多个服务器上降低单个服务器的负载压力提高系统的整体抗攻击能力。

5. 加密技术:加密技术可以对数据进行加密处理以提高数据传输的安全性。在TCP通信中采用加密技术可以对数据进行加密和解密处理从而保证数据在传输过程中的机密性和完整性防止数据被截获和篡改;同时采用加密技术的TLS/SSL协议等能够防止潜在的攻击者对网络通信进行监听和窃取敏感信息。

五、TCP防护的应用及发展前景

TCP防护技术在网络安全领域具有广泛的应用前景和发展空间。随着网络技术的不断发展和普及以及网络安全威胁的不断升级,TCP防护技术将越来越受到重视和应用。在未来的发展中,TCP防护技术将更加智能化、自动化和综合化通过与其他安全技术的结合实现更加全面和有效的网络安全防护;同时随着云计算、物联网等新技术的应用和发展TCP防护技术也将面临更多的挑战和机遇需要不断进行技术创新和升级以适应不断变化的网络安全环境。

六、结语

在保护网络通信免受攻击的过程中必须注重采取综合性的防护措施确保系统具有高度的可靠性和安全性从而保护重要数据信息不受损坏和丢失避免出现经济损失和安全隐患此外在不断变化的网络安全环境中我们也需要时刻关注最新的技术和研究成果将它们应用到实际中以提高网络的防御能力和保护能力此外对于个人用户来说也需要注意网络安全意识提高个人账户密码的安全级别并注意保护个人信息不泄露等从而共同维护网络安全和信息安全。