一、引言

随着互联网的飞速发展,网络安全问题日益突出,其中网络攻击更是成为企业和组织面临的重要威胁。高防IP作为一种重要的网络安全防护手段,对于应对各种网络攻击具有至关重要的作用。本文将全面解析高防IP的原理、应用及其如何应对各种网络攻击,以期为读者提供有价值的参考。

二、高防IP的原理及应用

高防IP,即高防御IP,是一种通过高性能硬件和软件技术,对网络攻击进行高效防御的IP地址。其原理主要基于流量清洗、流量分流、黑白名单等机制,有效抵御各类网络攻击。

1. 流量清洗

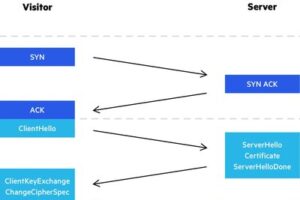

流量清洗是一种将正常流量与攻击流量进行分离的技术。高防IP通过实时监测网络流量,对异常流量进行识别和过滤,从而保证正常用户的访问不受影响。

2. 流量分流

流量分流是将进入的流量分散到多个节点进行处理,以降低单个节点的压力。当攻击发生时,高防IP可以将攻击流量分散到不同的节点进行处理,从而保护主服务器不受攻击影响。

3. 黑白名单

黑白名单是一种基于IP地址的访问控制机制。白名单中的IP地址被允许访问,而黑名单中的IP地址则被拒绝访问。高防IP通过黑白名单机制,可以有效抵御来自恶意IP的攻击。

高防IP广泛应用于企业网站、数据中心、云平台等关键信息基础设施的网络安全防护。其高可用性、高防御力等特点,使得企业可以在保障业务连续性的同时,有效抵御各类网络攻击。

三、高防IP如何应对各种网络攻击

高防IP能够应对的网络攻击类型众多,下面我们将重点介绍几种常见的网络攻击及其应对方法。

1. DDoS攻击

DDoS(分布式拒绝服务)攻击是一种常见的网络攻击手段,通过大量伪造请求使目标服务器过载,从而无法正常处理业务。高防IP通过流量清洗和分流技术,可以有效抵御DDoS攻击。同时,结合黑白名单机制,对恶意IP进行封堵,从源头上阻止攻击。

2. CC攻击

CC(Challenge Collapsar)攻击是一种通过大量伪造正常用户请求来占用服务器资源的攻击方式。高防IP通过对请求进行深度检测和过滤,将正常的请求和CC攻击进行分离,从而保证服务器的正常运行。

3. SQL注入攻击

SQL注入是一种常见的针对数据库的攻击手段,通过在输入字段中插入恶意SQL代码来获取或篡改数据库信息。高防IP通过严格的输入验证和过滤机制,可以有效防止SQL注入攻击。同时,结合安全审计和监控系统,对数据库进行实时监控和审计,及时发现和处理潜在的安全风险。

4. 钓鱼邮件和网络钓鱼攻击

钓鱼邮件和网络钓鱼攻击是通过发送伪造的邮件或网站来诱导用户泄露敏感信息(如账号密码等)。高防IP通过加强用户教育和培训,提高用户的安全意识。同时,结合邮件过滤和内容检测技术,有效识别和拦截钓鱼邮件和网络钓鱼攻击。

四、总结

高防IP作为一种重要的网络安全防护手段,能够有效应对各种网络攻击。其原理主要基于流量清洗、流量分流、黑白名单等机制,具有高可用性、高防御力等特点。在实际应用中,高防IP可以应对DDoS攻击、CC攻击、SQL注入攻击以及钓鱼邮件和网络钓鱼攻击等多种常见网络攻击。为保障网络安全提供了有力支持。未来随着网络技术的不断发展,我们将继续探索和研究更加高效、安全的网络安全防护手段,以应对日益严峻的网络攻击威胁。

五、结语关键词:高防IP、网络安全、流量清洗、DDoS攻击、CC攻击、SQL注入、钓鱼邮件、网络钓鱼防护、黑灰产业链治理。这些关键词涵盖了本文的主要内容和主题,对于全面了解高防IP及其在网络安全领域的应用具有重要意义。