一、引言

随着互联网的快速发展,网络安全问题日益突出,尤其是CC攻击(Challenge Collapsar攻击)的频繁出现,已经成为企业网络安全面临的一大挑战。CC攻击以其强大的流量洪流和高并发特性,能迅速压垮服务器,造成企业重要信息泄露或服务中断。因此,高效防御CC攻击已经成为企业网络安全的新选择。本文将详细解析CC攻击的原理和特点,探讨企业如何构建高效的防御体系,以及如何通过技术手段和策略来有效应对CC攻击。

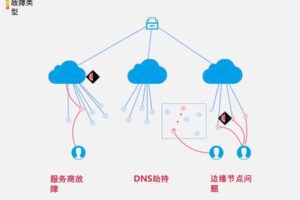

二、CC攻击的原理与特点

CC攻击是一种基于网络流量的攻击方式,通过大量伪造或真实的请求流量,对目标服务器进行持续的访问请求,使得服务器资源被大量消耗,无法正常处理其他合法用户的请求,从而造成服务中断或系统崩溃。其特点主要包括:

1. 流量洪流:CC攻击通过大量伪造或真实的请求流量,形成强大的流量洪流,使服务器资源迅速耗尽。

2. 高并发性:CC攻击的请求是并发的,使得服务器在短时间内面临巨大的压力。

3. 隐蔽性:CC攻击可以伪造IP地址和请求内容,使得攻击行为具有较高的隐蔽性。

4. 针对性强:CC攻击通常针对特定目标进行,如企业网站、政府机构等。

三、企业网络安全现状与挑战

随着互联网的普及和应用的广泛性,网络安全问题已经成为企业发展的重要瓶颈。除了CC攻击外,黑客攻击、病毒传播、钓鱼攻击等网络威胁层出不穷。而随着云计算、物联网等新技术的广泛应用,网络安全面临的挑战也日益严峻。在这样的大背景下,企业必须构建高效的网络安全防御体系,以应对各种网络威胁。

四、高效防御CC攻击的策略与方法

针对CC攻击的特点和企业的网络安全需求,企业可以采取以下策略和方法来构建高效的防御体系:

1. 部署防火墙和入侵检测系统(IDS):通过部署高性能的防火墙和IDS设备,对进出服务器的流量进行监控和过滤,防止CC攻击的流量进入服务器。

2. 限制并发连接数:通过限制服务器的并发连接数,可以有效降低CC攻击的危害。企业可以根据实际情况设置合理的并发连接数限制。

3. 使用负载均衡技术:通过使用负载均衡技术,将请求分散到多个服务器上处理,可以有效分担服务器的压力,防止CC攻击对单台服务器造成过大的负担。

4. 建立IP黑白名单:建立IP黑白名单可以实现对请求流量的过滤和控制。只允许特定IP或IP段访问服务,同时将疑似CC攻击的IP加入黑名单。

5. 使用验证码验证机制:对某些重要操作或请求添加验证码验证机制,可以降低机器人在大量时间范围内发起的非法请求次数。

6. 加强数据安全与日志分析:对敏感数据进行加密存储和传输,并建立完善的日志系统进行安全审计和风险分析。当发现疑似CC攻击时,可以及时进行分析和处置。

五、综合防御体系建设与实践案例

为了有效应对网络威胁和保障企业网络安全,企业需要构建综合防御体系。这包括技术手段、管理措施和人员培训等多个方面。在实践过程中,一些成功的企业在构建综合防御体系时取得了良好的效果。例如,某知名电商企业在面对CC攻击时,采取了多层次、多维度的综合防御策略。包括部署高性能防火墙、使用负载均衡技术、建立IP黑白名单等措施来降低CC攻击的影响;同时加强了数据安全与日志分析能力,及时发现并处置潜在的安全风险;此外还加强了员工的安全意识和培训工作,提高了整个企业的安全防护能力。

六、结语

高效防御CC攻击是企业网络安全的新选择。通过采取有效的策略和方法来构建高效的防御体系可以有效降低CC攻击对企业网络安全的威胁。企业需要从技术手段、管理措施和人员培训等多个方面入手构建综合防御体系并不断加强安全防护能力以应对日益严峻的网络威胁挑战保障企业的信息安全与稳定运行实现可持续发展。

文章最后一行关键词:高效防御、CC攻击、网络安全、综合防御体系、安全防护能力。