一、引言

CC攻击(Challenge Collapsar)是一种网络攻击方式,通过对目标网站发起大量的伪造流量,导致目标网站服务器资源耗尽,从而无法正常处理正常的用户请求。随着互联网的快速发展,CC攻击已成为网络攻击中常见的一种手段,给企业和个人带来了极大的困扰。因此,本文将从如何应对CC攻击的技术和策略角度进行深入探讨,为防范CC攻击提供一定的指导意义。

二、CC攻击原理与特点

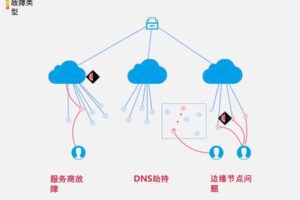

CC攻击通过发送大量伪造流量来攻击目标网站,其原理是利用大量无效连接或合法请求占满服务器的带宽资源或连接数,使得服务器无法正常处理其他用户的请求。CC攻击具有以下特点:

1. 伪造流量:CC攻击通过伪造大量流量来攻击目标网站,这些流量看似正常,但实际上是无效的。

2. 资源耗尽:由于大量的伪造流量,服务器资源被迅速耗尽,导致无法正常处理其他用户的请求。

3. 隐蔽性强:CC攻击的发起者可以通过技术手段隐藏自己的真实身份和位置,使得追踪和定位变得困难。

4. 危害性大:CC攻击可能导致网站瘫痪、服务中断等严重后果,给企业和个人带来巨大损失。

三、应对CC攻击的技术手段

为了有效应对CC攻击,需要从多个方面采取技术手段进行防范。以下是一些常用的技术手段:

1. 流量清洗与过滤:通过部署专业的流量清洗系统,对进入服务器的流量进行实时监控和过滤,识别并拦截伪造流量。同时,结合IP黑白名单、访问频率限制等策略,进一步降低CC攻击的风险。

2. 负载均衡:通过负载均衡技术将请求分散到多个服务器上处理,降低单台服务器的负载压力。当某台服务器受到CC攻击时,其他服务器可以分担其负载压力,保证服务的连续性。

3. 动态IP分配:为每个用户分配动态IP地址,使得攻击者难以确定真实的IP地址和发起位置。同时,配合封禁可疑IP地址的机制,提高防御效果。

4. 网络拓扑优化:通过优化网络拓扑结构,减少潜在的安全隐患。例如,使用多层防火墙、分布式架构等措施提高网络的安全性。

5. 安全防护设备:使用专业的安全防护设备(如入侵检测系统、防火墙等)来识别和拦截CC攻击流量。这些设备通常具有强大的性能和实时监控功能,能够有效地抵御各种网络攻击。

四、应对CC攻击的策略建议

除了技术手段外,还需要从管理和制度层面采取措施来防范CC攻击。以下是一些策略建议:

1. 建立安全制度:制定完善的安全管理制度和应急预案,加强员工的安全意识和培训。确保员工了解CC攻击的原理和危害性,掌握基本的防范措施和应急处理方法。

2. 定期检测与评估:定期对网络进行安全检测和评估,及时发现和修复潜在的安全漏洞和风险点。同时,定期进行应急演练和实战模拟训练,提高团队的应对能力和快速响应能力。

3. 建立信任与合作关系:与互联网安全公司、行业协会等建立合作关系,共同研究网络安全问题并分享经验和资源。通过共享威胁情报和防护经验,提高整体的安全防护能力。

4. 法律与法规支持:加强法律法规的制定和执行力度,对网络犯罪行为进行严厉打击和惩罚。同时,鼓励企业和个人积极举报网络犯罪行为并给予一定的奖励和支持。

5. 备份与恢复:建立完善的备份与恢复机制是防范CC攻击的重要措施之一。定期备份重要数据和应用程序代码到安全的存储设备上确保在发生意外情况时能够快速恢复系统和数据服务水平不受到严重损失因此建议采用云备份技术和存储技术以实现更高效的备份和恢复能力。

五、总结

CC攻击是一种常见的网络攻击手段给企业和个人带来了极大的困扰因此采取有效的技术和策略来防范CC攻击显得尤为重要本文从技术手段和策略建议两个方面进行了深入探讨希望为防范CC攻击提供一定的指导意义在实际应用中需要根据具体情况选择合适的技术手段和策略并不断更新和完善以提高整体的安全防护能力。在未来的网络安全领域中我们需要更加重视网络安全的保护工作共同营造一个安全稳定的网络环境。